只要医疗机构继续使用电子邮件,网络犯罪分子就会找到新的方法来利用安全漏洞、软件错误和基本人性,从受害者那里勒索数百万美元。在今年的上半年内,《贝克尔医院评论(Becker’s Hospital Review)》注意到了超过 65 次单独的针对医疗供应商的恶意软件攻击、勒索软件攻击和网络钓鱼攻击事件,地域范围涉及阿拉斯加、夏威夷、佛罗里达州和缅因州。仅在公开统计信息的案例中,这些攻击就影响了超过 114 万病患记录。实际受害者的人数要高得多。虽然这些攻击中有三分之一被明确指出与电子邮件有关,但真实的数字可能还要高得多。

所有这些都引出了一个问题:您的医疗机构是否在尽一切可能保证电子邮件系统的安全性?据报告显示,在整个业务领域中,去年有 29% 的企业在 1 个月内都发现其 Office 365 账户遭到入侵。因此,您需要 Security Gateway 来为电子邮件服务器提供其他保护,由此来防御凭借电子邮件传播的威胁。

以下是我们使用 Security Gateway 来保护您的企业免受电子邮件威胁的 15 条最佳惯例建

Security Gateway 的设计旨在简单易用,同时提供针对垃圾邮件、网络钓鱼和数据泄漏的强大保护。默认情况下,大多数安全设置均被配置为提供强力保护,以下是我们使用 Security Gateway 来保护您的医疗机构免受电子邮件威胁的 15 条建议。

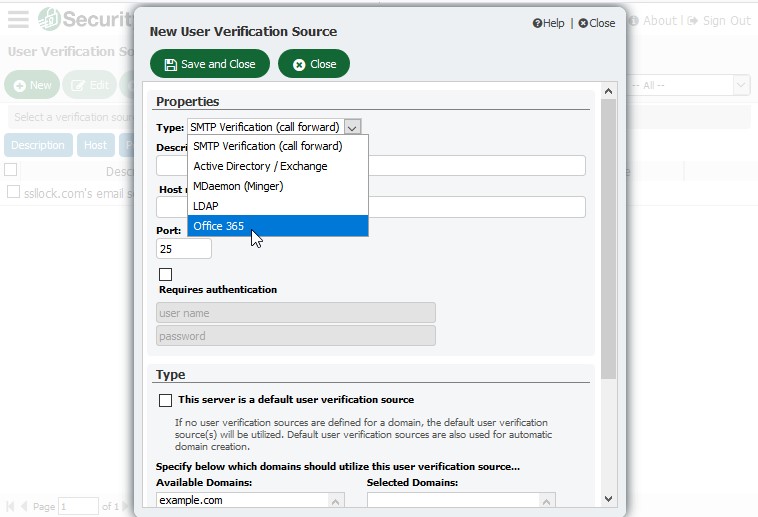

1.在创建账户之前验证用户是否有效

对于每一封发给未知本地用户的入站邮件,Security Gateway 在创建账户和投递邮件之前,都会查询 Office 365、Active Directory、MDaemon 或其他数据源来验证该账户是否为有效的本地用户。我们建议使用 Security Gateway 中的 5 个用户验证来源之一来验证账户。

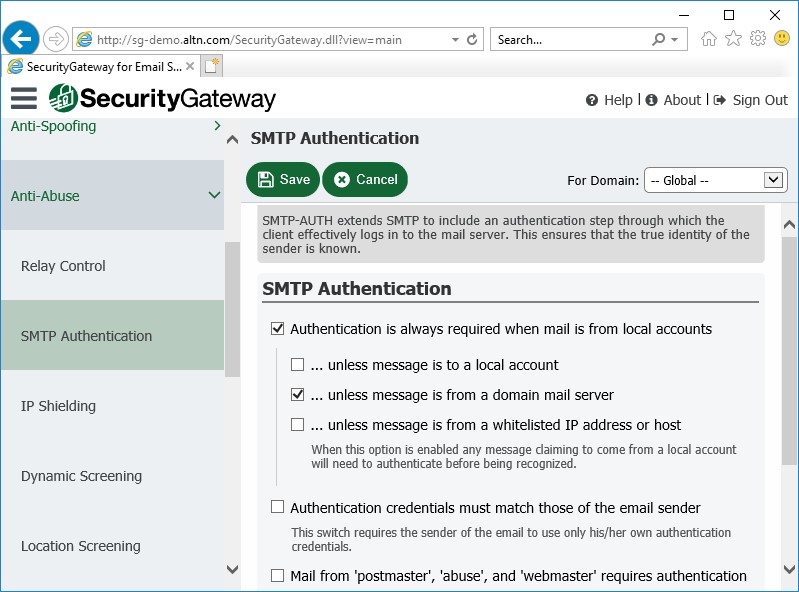

2.使用 SMTP 身份验证来防止未经授权的账户访问

为有效防止未经授权的账户访问,我们建议要求 SMTP 身份验证,除非是从域邮件服务器发送了邮件。

3.使用强密码

垃圾邮件发送者通常会通过猜测其密码来尝试劫持电子邮件的账户。因此,应始终避免容易猜到的密码。如果将 Security Gateway 配置为通过查询用户验证源来自动创建账户,请确保将您的用户验证源配置为要求强密码。也可以通过“域和用户”菜单将密码手动分配给用户。

提示:如果您将 MDaemon 用作邮件服务器,我们已添加了一项新的安全功能,该功能将对照数据泄露中出现的第三方已泄露密码列表来检查所有用户的密码。

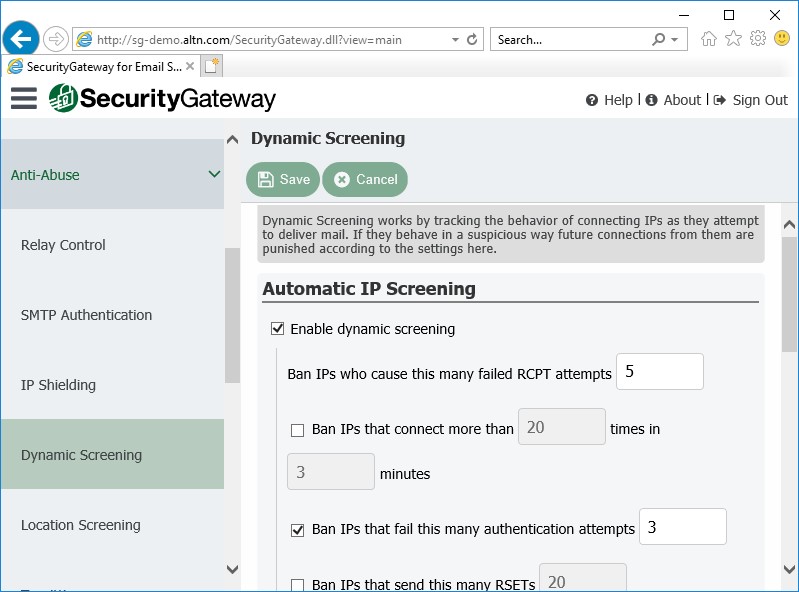

4.启用动态屏蔽

启用“动态屏蔽”会阻止表现出可疑活动的连接,例如失败太多次的身份验证尝试,在给定的时间范围内连接太多次,尝试将连接保持打开时间过长或发送给太多无效的收件人。“动态屏蔽”使恶意人员更难通过检测恶意活动和阻止连接来猜测密码。

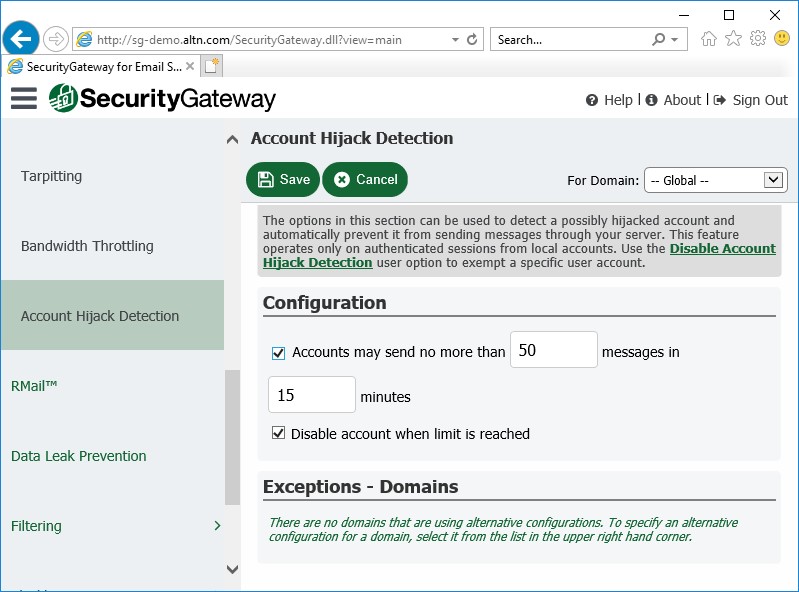

5.启用“账户劫持检测”

如果垃圾邮件发送者猜到一个账户的密码,则他可以使用该账户发送垃圾邮件。为了限制垃圾邮件发送者滥用受感染账户的能力,请启用“账户劫持检测”,然后输入在给定时间内可以发送的最大邮件数。达到限制后,将禁用该账户并通知管理员。

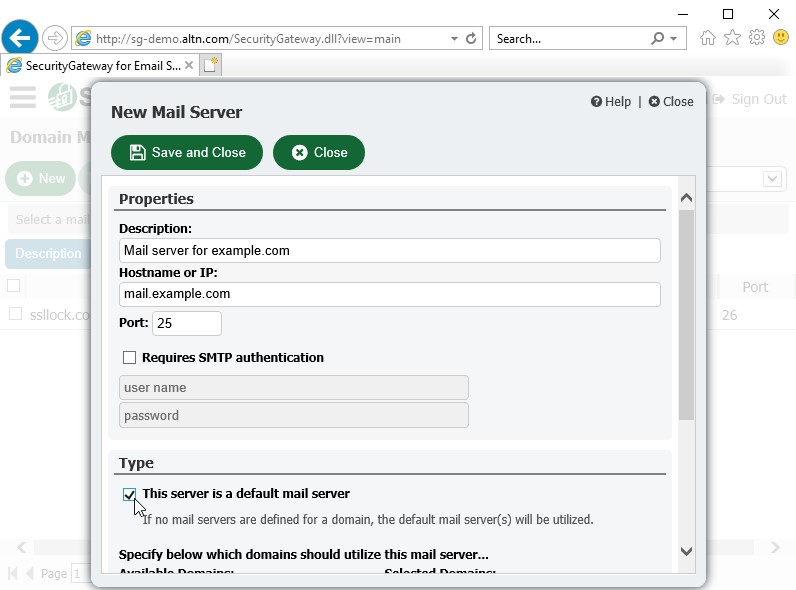

6.至少启用一个默认的邮件服务器

当电子邮件到达尚未分配其自身邮件服务器的域时,Security Gateway 需要知道将这些邮件发送到何处。我们建议为没有专门与之关联的域邮件服务器的所有 Security Gateway 域添加默认的邮件服务器。

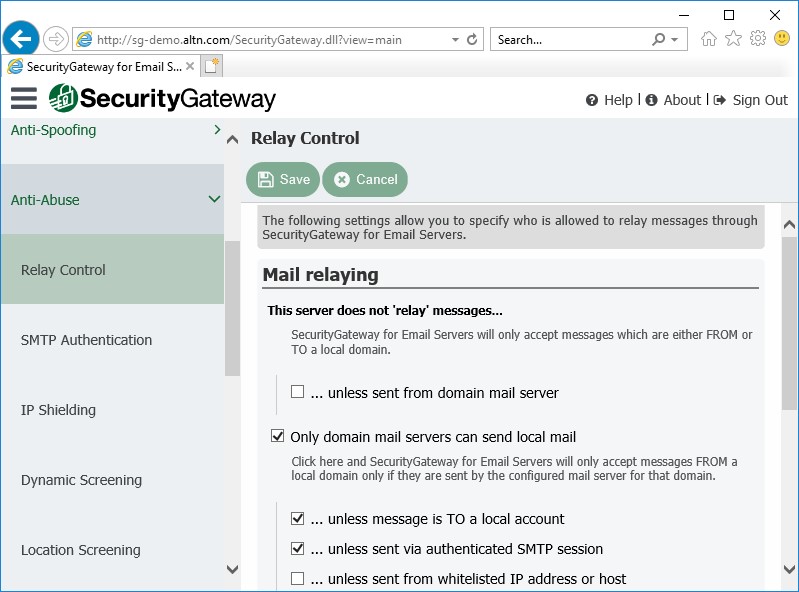

7.防止未经授权的邮件中继

通过服务器发送既不是指向本地账户也不来自本地账户的邮件时,将发生中继。未正确配置为防止中继的服务器可能会进入黑名单。默认情况下,Security Gateway 不允许邮件中继。

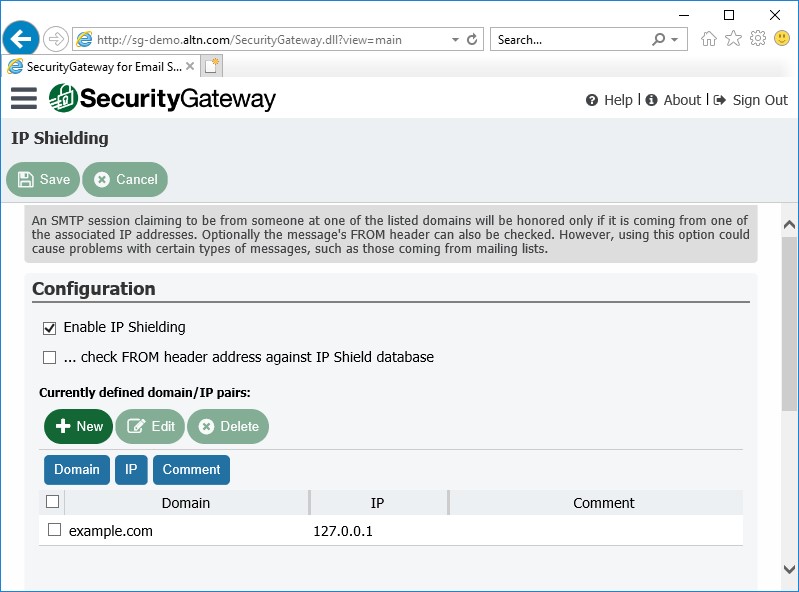

8.使用“IP 防护”来保护您的域

“IP 防护”是一项安全功能,仅当声称来自所列域之一的 SMTP 会话来自与该域关联的 IP 地址时,它才接受这些会话。

保护出站电子邮件的最佳惯例是通过 SMTP 身份验证。但是,对于需要从无法进行身份验证的打印机或其他设备发送电子邮件的企业,可以使用“IP 防护”功能来将某些 IP 或 IP 范围排除在必须进行身份验证之外来自验证会话的邮件可以选择免除“IP 防护”要求。

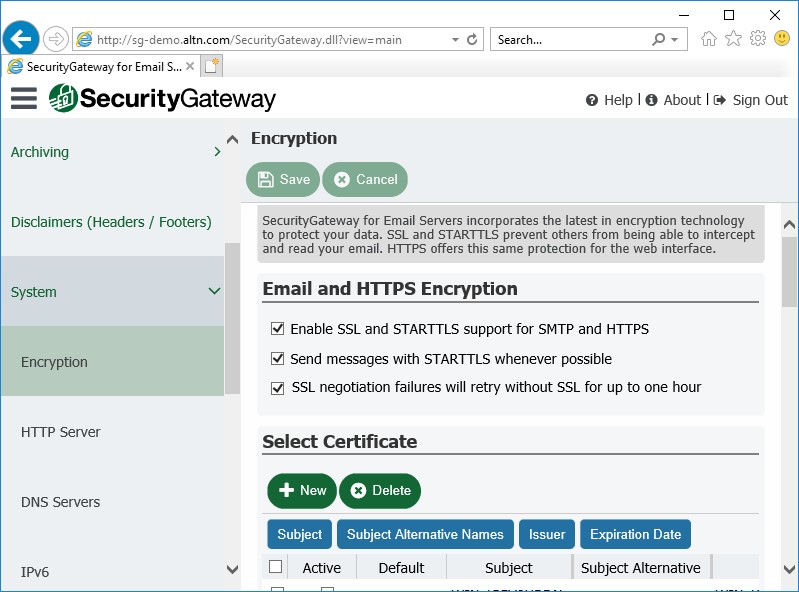

9.启用 SSL 来确保数据隐私

为了保护传输数据的私密性,我们建议为 SMTP 和 HTTP 启用 SSL 加密功能。

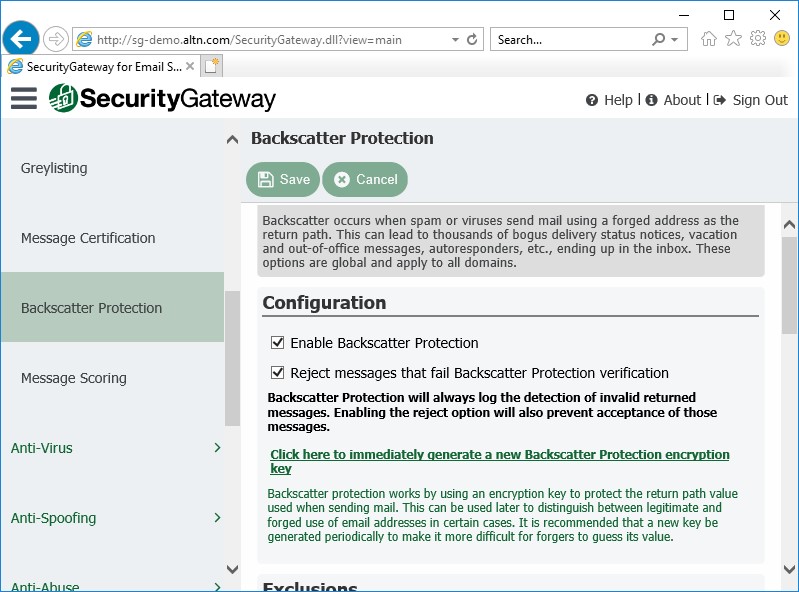

10.启用“反向散射防护”

大多数垃圾邮件包含伪造的返回路径。这通常导致用户收到数千个投递状态通知、自动回复和其他邮件消息来响应用户从未发送过的邮件。这就是反向散射。为了解决这个问题,Security Gateway 的“反向散射防护”功能有助于确保仅将合法的投递状态通知和自动响应投递到您的域。

11. 不要将本地电子邮件地址列入白名单

在许多情况下,可能需要将本地 IP 地址或主机名列入白名单。但是,我们不建议将本地电子邮件地址列入白名单。如果将本地地址添加到白名单,则发送到该地址的邮件可能会绕过许多安全设置,并使您的服务器有被列入黑名单的风险。

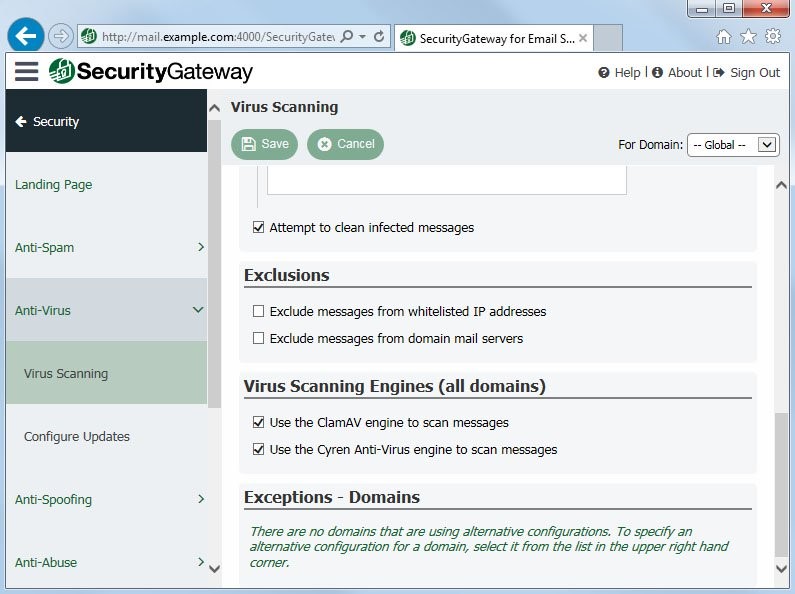

12.保护您的电子邮件基础架构免受病毒入侵和垃圾邮件的爆发

Security Gateway 使用 Cyren 和 ClamAV 防病毒引擎来扫描所有入站和出站邮件。它还包括“Cyren 爆发防护”功能,这是实时的反垃圾邮件和防病毒技术,能够在爆发后的几分钟内自动地主动保护您的电子邮件基础结构。

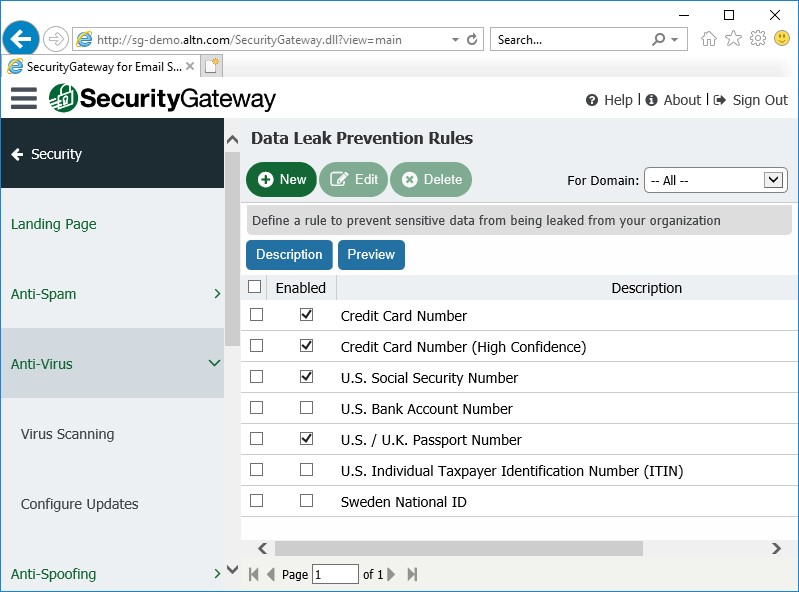

13.防止数据泄漏

Security Gateway 包含 70 多个“数据泄漏防护”规则,由此来防止敏感信息(例如个人识别码、信用卡号和其他类型的机密数据)被未经授权地进行传输。这些规则可以被配置成将包含敏感内容的邮件发送到管理隔离区以进行进一步的检查,将邮件重定向到指定的地址,或对邮件进行加密。

我们建议启用适当的“数据泄漏预防”规则来满足您医疗机构的特定需求。

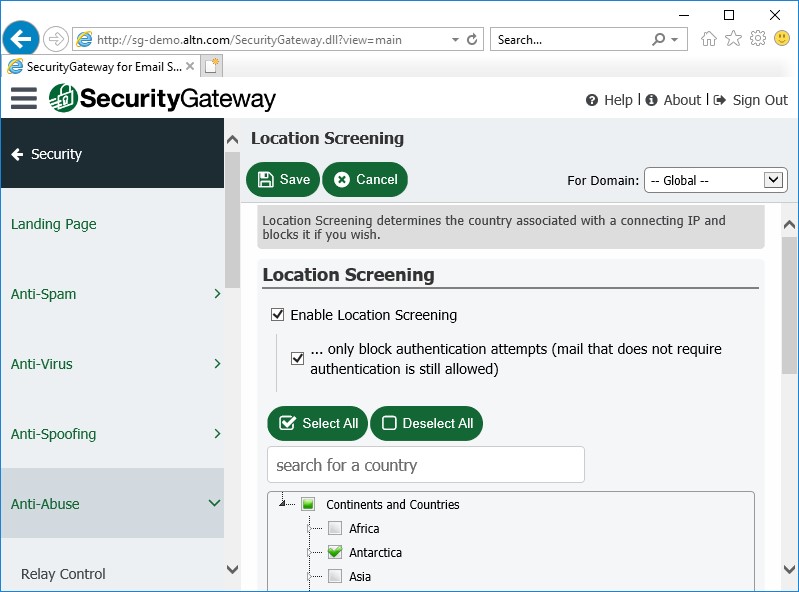

14.启用“位置屏蔽”

使用“位置屏蔽”可阻止来自未经授权国家的入站 SMTP 和 HTTP 连接。如果您的公司没有需要与特定的国家/地区进行通信的合法业务,则拒绝来自该国家/地区的连接可能会阻止大量垃圾邮件。或者您可以配置“位置屏蔽”来仅阻止来自未经授权国家/地区的身份验证。

15.在 Microsoft Office 文档中启用“宏检测”

网络犯罪分子经常在电子邮件附件中使用宏来传播恶意软件。在 Security Gateway 6.5 及更高版本中,病毒扫描设置包括用于检测 Microsoft Office 文档中的宏并将其标记为受感染的选项。Security Gateway 可以拒绝这些邮件,或将其隔离供管理员进行审查。

您是否想了解有关 Security Gateway for Email 如何保护您医疗机构及其数据的更多信息?请访问 SecurityGatewayForEmail.com 来获取托管式或本地的电子邮件保护。

具体详情请联系相关工作人员。 联系电话:021-52400630,021-52400611