随着大量垃圾邮件在全球范围内传播,对于管理员来说,了解其 IP 地址最终进入黑名单的潜在原因变得越来越重要。垃圾邮件发送者使用各种花招来尝试发送尽可能多的垃圾邮件而不泄露其身份。他们通过各种技术来实现这一点,例如社交工程,使用恶意软件和僵尸网络,伪造邮件标题,以及利用电子邮件系统或网络基础结构中的弱点。对于垃圾邮件发送者而言,这些基本上都是数字游戏。发送数千封垃圾邮件几乎没有任何成本,即使是一小撮人点击链接或购买垃圾邮件中广告的产品,垃圾邮件发送者也可以从中获利。

如果您的电子邮件基础结构没有得到适当的保护,那么您就有被恶意软件感染,并成为垃圾邮件僵尸网络一部分的风险。即使您的服务器未感染恶意软件,如果防火墙和邮件服务器的安全设置未正确配置,您的 IP 地址也可能会列入黑名单。为了防止自己被列入黑名单,请考虑以下建议:

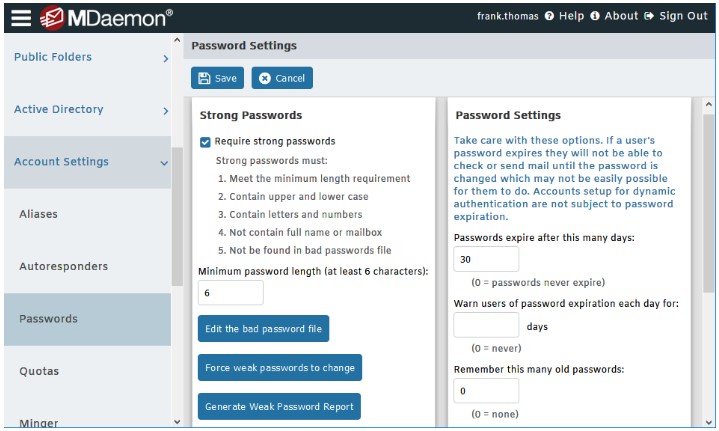

需要强密码——垃圾邮件发送者通常在邮件服务器上执行字典攻击。字典攻击使用大量单词(通常用作密码)来尝试猜测密码并接管账户。为了解决这个问题,您的用户应始终使用强密码。应避免使用像“password1”这样的密码。用户应使用包含大写和小写字母、数字和符号的密码。在“MDaemon Administration”中,您可以通过“设置 | 账户设置 | 密码”菜单来要求使用强密码。

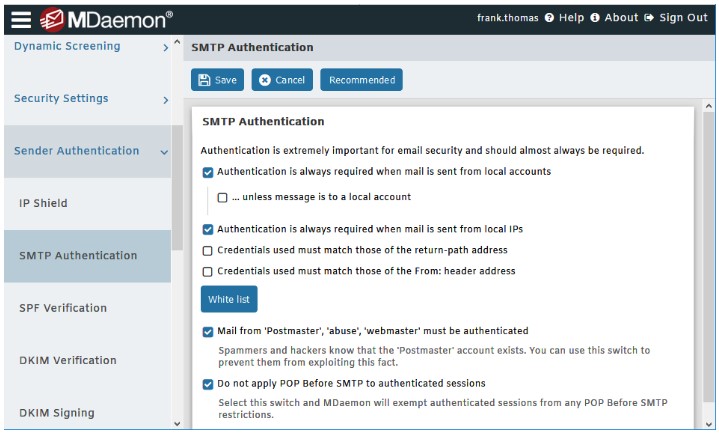

需要 SMTP 身份验证——我们建议要求所有用户使用 SMTP 身份验证。在 MDaemon Remote Administration 中,转到“安全 | 发件人验证 | SMTP 验证”。然后勾选“从本地账户发送邮件时始终需要验证”选框。确保未勾选“…除非邮件发送到本地账户”。在 SecurityGateway 中,可以在“安全 | 反滥用 | SMTP 验证”下找到这些设置。

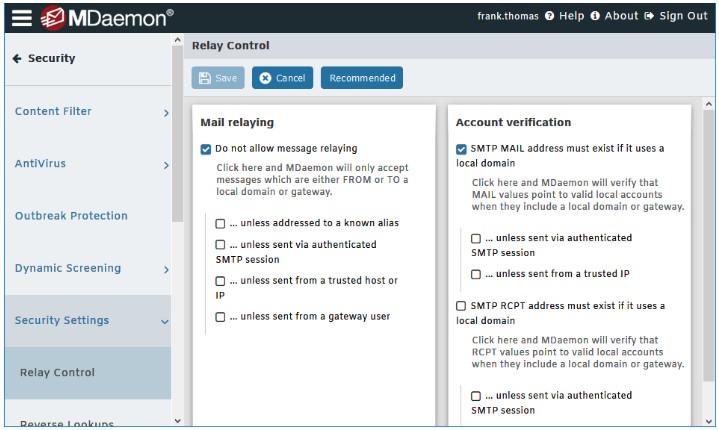

不允许中继——通过邮件服务器发送既非本地账户的邮件也不来自本地账户的邮件。垃圾邮件发送者利用开放中继是很常见的。因此,您应确保服务器不中继邮件。在 MDaemon Remote Administration 中,转到“安全 | 安全设置 | 中继控制”,并勾选以下三个框:

1. 不允许邮件中继

2. 如果使用本地域,则 SMTP MAIL 地址必须存在

3. 如果使用本地域,则 SMTP RCPT 地址必须存在

确保您具有有效的 PTR 记录 --该记录将出站公共 IP 与邮件服务器名称或完全限定的域名或 FQDN(mail.example.com)匹配。您的 ISP 可以为您创建此记录。 PTR 记录允许收件服务器在连接的 IP 地址上执行反向 DNS 查找,以验证服务器名称是否确实与发起连接的 IP 地址相关联。

设置 SPF 记录 --SPF(发件人策略框架)是一种反欺诈技术,用于确定是否从授权发送该域邮件的主机发送了来自域的入站电子邮件。基本上,这与 MX 记录相反,该记录指定了有权接收域邮件的主机。

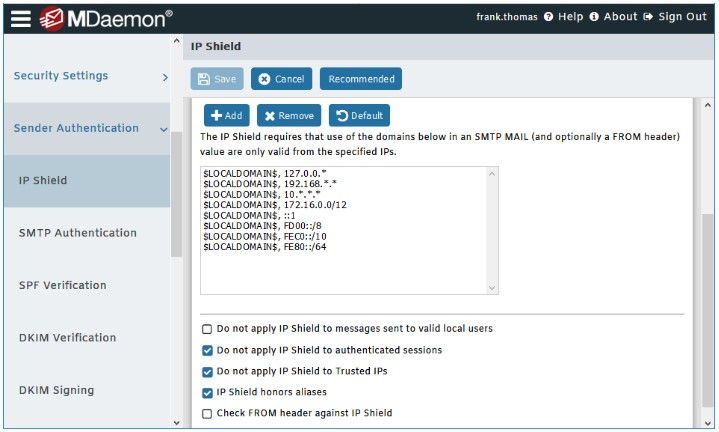

配置 IP 防护IP 防护是一项安全功能,帮助您指定允许为特定域发送邮件的 IP 地址或 IP 地址范围。如果该邮件来自授权的 IP 地址,您应该将 IP 防护配置为仅接受来自本地域的邮件(例如本地网络中的邮件)。可在“安全 | 发件人验证 | IP 防护”下找到此功能。对于可能从网络外部发送电子邮件的用户,您可以通过勾选“不将 IP 防护应用于经过验证的会话”框来配置例外。在 SecurityGateway 中,可以在“安全 | 反滥用 | IP 防护”下找到 IP 防护。

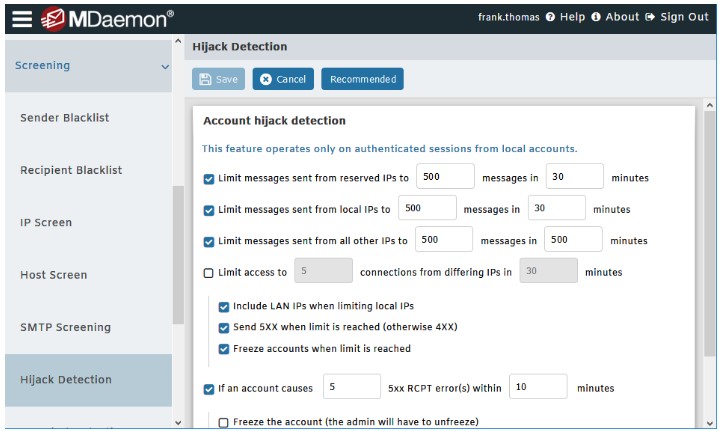

启用账户劫持检测账户劫持检测功能可用于限制账户在给定时间内可以发送的邮件数量。此功能仅适用于经过身份验证的会话,并用于防止被盗用的账户发送大量垃圾邮件,并有可能使您的服务器被列入黑名单。在 MDaemon Remote Administration 中,可以在“安全 | 屏蔽 | 劫持检测”下找到此设置。在 SecurityGateway 中,可以在“安全 | 反滥用 | 账户劫持检测”下找到它。

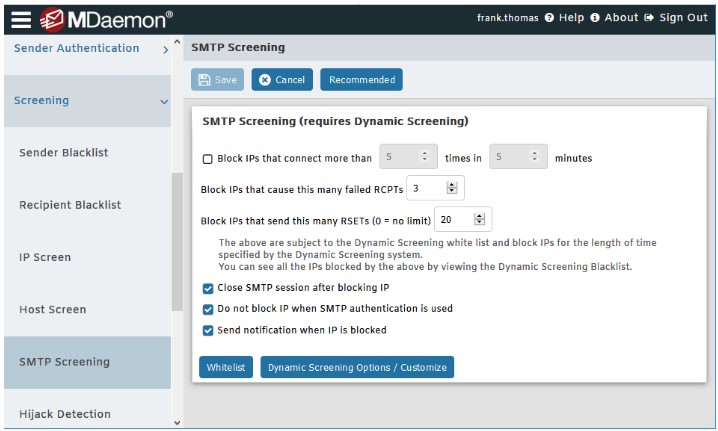

启用 SMTP 屏蔽与账户劫持检测类似,SMTP 屏蔽可用于基于来自 IP 地址的活动行为来阻止来自 IP 地址的连接。例如,SMTP 屏蔽可用于阻止与指定验证尝试失败次数的 IP 建立的连接,或在给定时间段内进行了指定连接尝试次数的 IP。在 MDaemon Remote Administration 中,可以在“安全 | 屏蔽 | SMTP 屏蔽”下找到此功能。在 SecurityGateway 中,可以在“安全 | 反滥用 | 动态屏蔽”下找到它。

使用 DKIM 签名邮件DomainKeys Identified Mail(DKIM)可帮助您保护电子邮件用户免遭电子邮件地址身份盗窃和电子邮件内容篡改。它通过提供对签名者身份的肯定标识以及邮件内容的加密“哈希”来做到这一点。使用 DKIM,可以创建私钥和公钥。公钥将发布到签名域的 DNS 记录中,出站邮件将使用私钥签名。然后,收件服务器可以从邮件的 DKIM-Signature 报头读取此密钥,然后将其与发送域的 DNS 记录中的公钥进行比较。有关在 MDaemon 中进行 DKIM 签名的更多信息,请参见此知识库文章(https://www.altn.com/Support/KnowledgeBase/KnowledgeBaseResults/?Number=1240)。在 SecurityGateway 中,这些设置位于“安全 | 反滥用 | DKIM 签名”中。

可信主机和可信 IP确保“可信主机和可信 IP”屏幕上仅列出您信任的主机或 IP。受信任的主机和受信任的 IP 不受各种安全设置的限制,因此,如果列出了您不完全信任的 IP 或主机,则服务器可能容易受到中继和发送垃圾邮件的攻击。在 MDaemon 中,此功能位于“安全| 安全设置”下。

阻止网络上的 25 端口(出站连接)将防火墙配置为仅允许来自邮件服务器或垃圾邮件过滤器设备的 25 端口上的出站连接。网络上的任何其他计算机均不应被允许在 25 端口上发送出站数据。如果您怀疑网络中有一台设备正在通过 25 端口发送垃圾邮件,请可以像我们了解 “跟踪垃圾邮件机器人“。

配置防火墙以记录网络中所有计算机中 25 端口上的所有出站活动——有助于跟踪可能中继邮件的所有计算机。

使用静态 IP在邮件服务器上使用动态 IP 会引起各种问题。如果服务器失去其互联网连接,然后使用其他 IP 地址重新联机,则您的 DNS 记录仍将指向旧的 IP 地址。如果另一台计算机获得了您旧的 IP 地址,则可能会出现其他问题。例如,如果计算机在 25 端口上具有正确配置的 MTA,则您的邮件将被退回。如果计算机在 25 端口上具有开放的中继 MTA,则您的邮件将由该计算机中继。如果机器在黑名单中,您的邮件将丢失。由于这些原因,我们建议在邮件服务器上使用静态 IP。

如果遵循这些建议,则被列入黑名单的机会将大幅度减少。这些做法有助于确保您不中继邮件,对通信进行加密,对用户进行身份验证,以及垃圾邮件发送者无法从网络中发送邮件。

具体详情请联系相关工作人员。 联系电话:021-52400630,021-52400611